DevOps e gestão de acessos: por que velocidade sem governança gera incidentes milionários

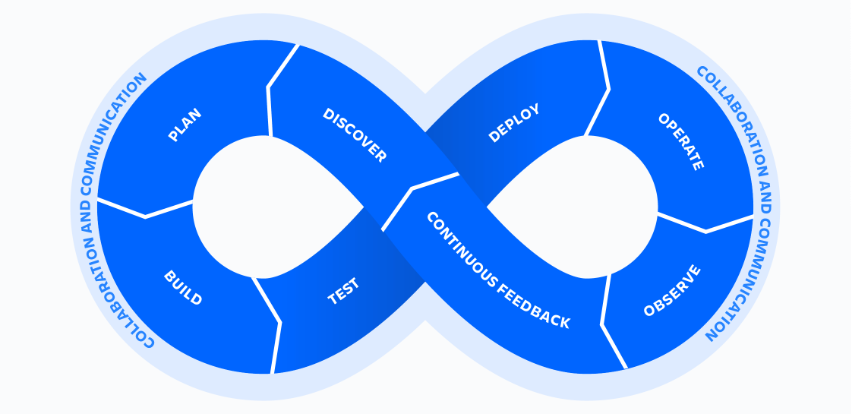

O movimento DevOps revolucionou a entrega de software, transformando meses de desenvolvimento em ciclos de deploy diários. No entanto, essa velocidade vertiginosa criou um "ponto cego" crítico para as equipes de GRC (Governança, Riscos e Conformidade): a gestão de acessos em ambientes de CI/CD.

Quando a agilidade atropela o controle, as organizações abrem as portas para incidentes cujos custos médios globais já atingem a marca de $4,59 milhões por violação.

Hoje, abordamos o desafio de como equilibrar a balança entre a entrega contínua e a governança rigorosa, transformando a segurança de acessos em um acelerador de negócios, e não em um gargalo.

Confira!

O paradoxo da velocidade: por que o CI/CD é o novo alvo prioritário

O objetivo do CI/CD (Continuous Integration / Continuous Deployment) é a automação total. Para que um código saia da máquina de um desenvolvedor e chegue à produção sem fricção, as ferramentas de automação precisam de privilégios elevados. O problema surge quando esses acessos — muitas vezes identidades não humanas (NHI) — são configurados sem a devida governança.

Em 2024, as principais plataformas de DevOps, como GitHub, GitLab e Azure DevOps, somaram 955 horas de interrupção. Mais do que simples instabilidades, esses números refletem um ecossistema sob ataque constante. Somente no primeiro semestre de 2025, o GitHub registrou um aumento de 58% em incidentes, totalizando 109 casos, sendo 17 deles de grande magnitude.

A mentalidade de "entrega a qualquer custo" gera o que chamamos de débito técnico de segurança. Quem está executando não para para analisar. Para evitar atrasos, desenvolvedores frequentemente copiam credenciais existentes, reutilizam contas de serviço ou concedem permissões amplas demais (over-privileged).

Como essas contas "excessivamente permissivas" não quebram a aplicação, elas permanecem como vulnerabilidades silenciosas que só aparecem durante um incidente.

A explosão das identidades não humanas (NHI)

Um dos maiores desafios para a governança moderna é a escala. Atualmente, a proporção entre identidades de máquinas (workloads, bots, APIs) e identidades humanas é de 45 para 1. Enquanto o RH e a TI conseguem monitorar o ciclo de vida de um colaborador, 46% das organizações admitem que lutam para monitorar essas identidades não humanas.

LEIA TAMBÉM: O paradoxo da conformidade: por que mais controles manuais geram mais vulnerabilidades

Essas identidades de máquina frequentemente operam com credenciais estáticas, projetadas para padrões humanos, o que as torna alvos fáceis. Se um token de API com acesso total à infraestrutura vaza, o atacante ganha as "chaves do reino" sem precisar disparar um único alarme de login suspeito.

O custo da negligência em números

A falta de governança sobre esses acessos não é apenas um risco teórico; ela possui um impacto financeiro direto e crescente:

- Custo Recorde: nos Estados Unidos, o custo médio de uma violação de dados atingiu $10,22 milhões em 2025, impulsionado por penalidades regulatórias mais severas.

- Ataques de Identidade: Cerca de 30% de todos os ciberataques atuais são baseados em identidade, utilizando credenciais legítimas para navegar lateralmente pela rede.

- Vazamento de Segredos: Uma análise das empresas Forbes AI 50 revelou que 65% delas tiveram vazamentos confirmados de "secrets" (chaves de API, tokens e credenciais) no GitHub.

- Tempo de Resposta: A mediana para remediar um segredo vazado no GitHub é de 94 dias, um intervalo de tempo mais do que suficiente para um atacante comprometer toda a infraestrutura.

Lições de sangue: casos reais de falhas na gestão de acessos

Para entender a gravidade do problema, basta olhar para incidentes que moldaram o mercado de segurança nos últimos anos.

O caso lastpass: o engenheiro como alvo

Em 2022, o LastPass sofreu um incidente catastrófico que começou com o direcionamento a um engenheiro de DevOps sênior. Os atacantes primeiro ganharam acesso ao código-fonte em ambiente de desenvolvimento e, a partir dali, lançaram ataques direcionados.

Ao roubarem a senha mestra do engenheiro, que possuía autenticação de alto nível, os criminosos acessaram backups críticos de bancos de dados e chaves de descriptografia. A lição é clara: Engenheiros de DevOps são alvos de alto valor porque detêm privilégios elevados que representam um ponto único de falha catastrófica.

CircleCI e a reação em cadeia

No início de 2023, um incidente na CircleCI afetou todos os seus clientes. Por ser um provedor de CI/CD, o comprometimento da plataforma forçou um esforço massivo de remediação em toda a indústria, exigindo a rotação forçada de segredos de milhares de empresas. Isso demonstra que um erro na gestão de acessos de um parceiro de tecnologia pode se tornar o seu maior risco de suprimentos (supply chain).

TeamCity e o espionagem de estado

Vulnerabilidades críticas no TeamCity (como a CVE-2023-42793, com pontuação 9,8 de 10) foram ativamente exploradas por grupos apoiados por governos da Coreia do Norte e da Rússia. Essas falhas permitiam a execução remota de código sem autenticação, sendo utilizadas para posicionamento estratégico em ataques de cadeia de suprimentos.

Gaps críticos e o "secrets sprawl"

A governança de DevOps enfrenta obstáculos estruturais que as ferramentas tradicionais de TI não conseguem resolver.

- Proliferação descontrolada (secrets sprawl): diferentes equipes criam suas próprias chaves de API para os mesmos serviços, e cada ambiente (desenvolvimento, homologação, produção) mantém conjuntos separados de credenciais. Com o tempo, a organização perde o rastro de quais máquinas têm acesso a quais recursos.

- Complexidade de rotação: atualizar senhas e certificados para milhares de workloads é operacionalmente exaustivo. Muitas empresas acabam evitando a rotação ou implementando ciclos tão infrequentes que o benefício de segurança é nulo.

- Ecosistema de plugins vulneráveis: o Jenkins, uma das ferramentas mais usadas no mundo, teve mais de 70 vulnerabilidades documentadas em 2025, a maioria relacionada a plugins. Existem hoje mais de 45 mil servidores Jenkins expostos na internet que ainda estão vulneráveis a falhas conhecidas, como a CVE-2024-23897.

- Abismo Cultural: Cerca de 76% dos profissionais de segurança acham desafiador implementar uma cultura de colaboração com as equipes de desenvolvimento. Onde o DevOps prioriza a velocidade, a segurança é vista como um gargalo que atrasa os lançamentos.

O caminho forward: estratégias de GRC para DevOps

Para equilibrar agilidade e segurança, a Vennx propõe uma abordagem baseada em governança inteligente, onde o controle está embutido no processo, e não fora dele.

1. Privileged access management (PAM) e JIT

O gerenciamento de acessos privilegiados (PAM) é o alicerce. Em vez de possuir privilégios permanentes (standing privileges), a tendência para 2026 é o uso de fluxos de trabalho Just-In-Time (JIT). O acesso é concedido apenas quando necessário, por um tempo limitado e para uma tarefa específica, tanto para humanos quanto para máquinas.

2. Governança de identidades não humanas

É necessário implementar um ciclo de vida completo para as identidades de máquinas, incluindo a descoberta automática de todas as contas de serviço e a automação da rotação de suas credenciais. O monitoramento contínuo deve ser capaz de detectar anomalias, como um login de uma API fora do horário comercial ou a partir de uma localização geográfica incomum.

3. Segregação de funções (SoD) em pipelines

A governança exige que ninguém tenha o poder total sozinho. No contexto de DevOps, isso significa implementar controles onde quem escreve o código não pode aprová-lo para produção sem um segundo par de olhos ou uma validação automática de segurança. Ferramentas como o Oráculo da Vennx podem detectar desvios, como um desenvolvedor acessando o ambiente de produção sem uma justificativa vinculada a um ticket de suporte ou mudança.

LEIA TAMBÉM: Um guia completo para implementar uma Matriz de Segregação de Funções em 2026

4. Controlled Shift Left

A segurança deve ser "empurrada para a esquerda" (Shift Left), mas de forma controlada. Isso significa fornecer aos desenvolvedores ferramentas de autoatendimento com trilhas de segurança embutidas (guardrails). Ao usar automação para concessões e revogações de acesso, mantemos a velocidade enquanto geramos evidências imutáveis para auditorias de SOC 2, ISO e LGPD.

Conclusão: performance sem governança é confusão acelerada

A sua auditoria está vendo o que acontece nos seus pipelines hoje?

Velocidade sem controle não é agilidade; é imprudência. O mercado de PAM está em franca expansão, com projeção de atingir $4,44 bilhões até o final de 2026, refletindo a urgência das empresas em retomar o controle sobre seus ambientes digitais.

Para as organizações que buscam excelência em GRC, o desafio não é desacelerar o DevOps, mas sim dotá-lo de uma infraestrutura de acesso moderna. Utilizar tecnologias de monitoramento contínuo, como o Access Radar (VAR), permite que a governança acompanhe o ritmo das mudanças, garantindo que cada deploy seja não apenas rápido, mas seguro e auditável.

Posts Relacionados

Informação de valor para construir o seu negócio.

Leia as últimas notícias em nosso blog.

DevOps e gestão de acessos: por que velocidade sem governança gera incidentes milionários

A velocidade do DevOps trouxe eficiência, mas também abriu um ponto cego crítico: a gestão de acessos em ambie