Blog

Vennx

Por que análises de vulnerabilidades não são testes de intrusão?

Entenda as diferenças entre análise de vulnerabilidades e testes de intrusão na segurança cibernética.

Quais são os requisitos de conformidade SOX válidos ainda para 2024?

Conheça as seções essenciais da SOX para garantir conformidade e transparência em 2024.

Estratégias de Implementação de IAM

Quatro passos essenciais para implementar com sucesso uma solução de IAM na sua empresa.

Como usar IA para aprimorar a auditoria interna

Descubra como a IA transforma a auditoria interna, aumentando eficiência e precisão nos processos.

Segurança cibernética como prioridade comercial.

Entenda por que a cibersegurança deve ser tratada como prioridade estratégica nas empresas.

Desafios comuns na implementação da Segregação de Funções e como solucioná-los

Identifique e supere os principais desafios na implementação eficaz da Segregação de Funções.

A abordagem da auditoria interna na gestão do risco de fraude

Como a auditoria interna atua na prevenção e detecção de fraudes nas organizações.

A importância de uma abordagem granular para o controle de segregação

Entenda como a segregação granular de funções fortalece a segurança e a conformidade organizacional.

Campanhas de Revisão de Acessos de Usuários: Um Guia Essencial

Guia prático para revisar acessos de usuários, fortalecendo segurança e compliance empresarial.

Manual da Lei Sarbanes-Oxley para a Petrobras por Carlos Fernando Moraes

Experiência prática na aplicação da Lei Sarbanes-Oxley na Petrobras e insights de governança.

Descentralizando a Visão sobre Controles Internos: Uma Perspectiva Transformadora

Repense os controles internos como catalisadores de agilidade e crescimento organizacional.

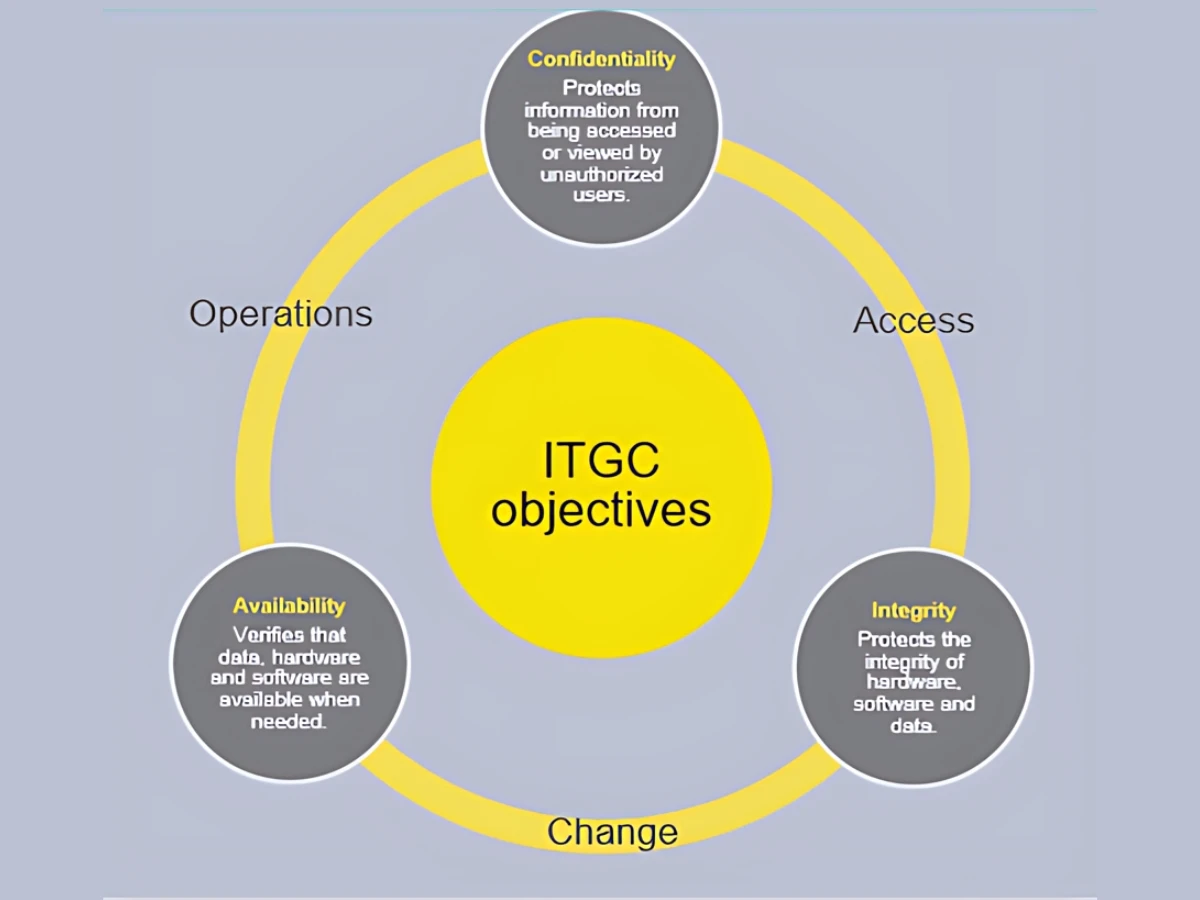

Guia Prático: Adaptação da Matriz de ITGC para o Ambiente de Computação Atual

Adapte sua matriz de ITGC à era da computação em nuvem com práticas modernas e eficazes.

O que você precisa saber sobre a Temporada de 20-F e suas Implicações em GRC?

Entenda as implicações do relatório 20-F na governança e compliance de empresas brasileiras.

Recomendações para a Gestão de Riscos e Compliance (GRC)

Confira 6 passos essenciais para fortalecer a gestão de riscos e compliance na sua empresa.

Gestão de acesso voltado para LGPD

Saiba como a gestão de acessos contribui para a conformidade com a LGPD na sua empresa.

Você sabia que existem diferentes tipos de auditoria?

Conheça os principais tipos de auditoria e como aplicá-los para melhorar sua empresa.